RustDoor后门与知名勒索软件组的关联

关键要点

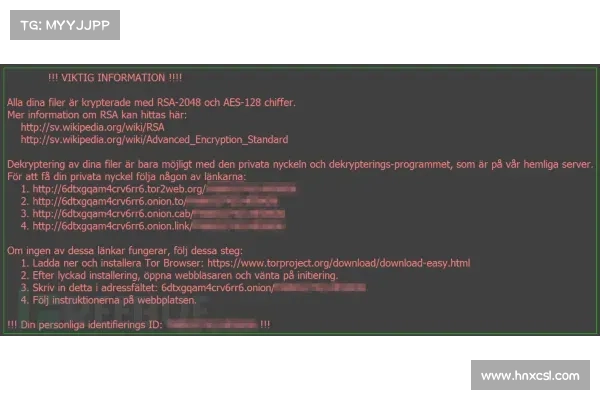

三台命令与控制服务器与ALPHV/BlackCat和Black Basta勒索软件操作相关。RustDoor后门利用Visual Studio伪装,专门针对macOS设备。研究发现RustDoor恶意软件的三个变种,具备复杂的JSON配置和文档提取能力。恶意软件配置文件中包含多种持久性机制和应用伪装能力。根据SecurityWeek的报道,自11月以来,三台与ALPHV/BlackCat和Black Basta勒索软件团伙相关的命令与控制服务器已被用于支持一种新型的Rust基础RustDoor后门。这种后门通过伪装成Visual Studio的形式,促进了在macOS设备上的文件外泄。

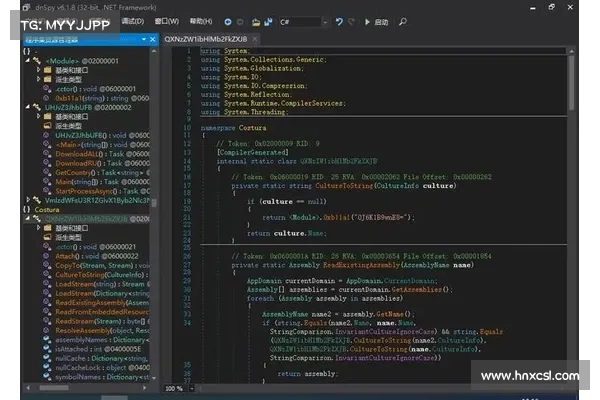

白鲸加速器免费Bitdefender的研究人员发现了三种RustDoor恶意软件变种,最新版本的特点是具备复杂的JSON配置、较大的文件尺寸,以及通过Apple脚本从特定文件夹中提取文档的能力。这些文件被复制到一个隐藏的文件夹,并在传送至C2服务器之前进行压缩。对恶意软件配置文件的进一步分析显示,它包含四种持久化机制,并能够伪装各种应用程序。

“一些配置还包含有关收集数据的具体指令,比如最大文件大小和文件数量,以及目标扩展名和目录的列表,或需排除的目录,”研究人员表示。

在不断进化的网络安全环境中,了解此类恶意软件的功能与特点至关重要。保持警惕和更新安全措施能够有效降低被攻击的风险。